IT-Sicherheit

-

- Intranet

- IT-Sicherheit

Die sieben "Todsünden" der IT-Sicherheit

Helfen Sie, Ihren Arbeitsplatz und Ihre Geräte sicher und schadfrei zu halten:

1. Fremde Datenträger

USB-Sticks und andere Datenträger können mit Schadprogrammen infiziert sein, die sich beim Anschluss an das eigene Gerät in der Akademie verbreiten können.

2. E-Mail-Anhänge

Über infizierte Anhänge in E-Mails oder über Links auf vermeintlich legitime Websites verschaffen sich Angreifer Zugriff auf Geräte und Daten des Opfers.

3. Gleiche Passwörter

Wenn das Opfer eines Account-Hacks dasselbe Passwort für mehrere verschiedene Accounts verwendet, lässt sich der Schaden viel schwerer begrenzen.

4. Ungesicherter Arbeitsplatz

Wenn Büros bei Abwesenheit nicht verschlossen werden, könnten Geräte entwendet werden. Bei nicht gesperrten Bildschirmen bekommen ggf. Unbefugte Einsicht in vertrauliche Daten.

5. Vermischung Privat/Arbeit

Private Daten können Einfallstore für Angriffe sein. Bei der Kommunikation über private E-Mail-Adressen kann nicht derselbe Schutz wie bei der Dienstadresse gewährleistet werden.

6. Unseriöse Downloadquellen

Wer auf den erstbesten Downloadlink für z. B. eine Installationsdatei klickt, läuft Gefahr, unbemerkt auch andere Programme zu installieren (Bloatware, Adware, Würmer).

7. Verschweigen von Vorfällen

Wenn (besonders selbstverschuldete) Sicherheitsvorfälle nicht möglichst schnell der IT mitgeteilt werden, wird der verursachte Schaden schnell noch größer.

Druckversion im Downloadbereich als PDF abrufbar.

Grundsätze für die Informationssicherheit an der Heidelberger Akademie der Wissenschaften

Beschlossen vom Vorstand: 4. März 2024

Präambel

Die Heidelberger Akademie der Wissenschaften (HAdW) ist die Wissenschaftsakademie des Landes Baden-Württemberg; sie ist Gelehrtengesellschaft und außeruniversitäre Forschungseinrichtung. Die Sicherheit von Informationen ist in Forschungseinrichtungen von entscheidender Bedeutung, um Forschungsergebnisse zu schützen, die Integrität von Daten zu gewährleisten und den Ruf der Einrichtung zu sichern. Die Akademie strebt daher danach, gezielt geeignete Maßnahmen auszuwählen, um den hohen Anforderungen an die Funktionsfähigkeit und Sicherheit der Daten gerecht zu werden. Dadurch soll das Risiko von Dienstausfällen, die Kompromittierung von Daten und der unautorisierte Abfluss von Informationen reduziert werden, um alle Forschungs- und Verwaltungsaktivitäten aufrechtzuerhalten.

IT-Sicherheit ist ein kontinuierlicher Prozess, der laufend an veränderte Bedrohungsszenarien angepasst werden muss. Im Gegensatz dazu können die Grundsätze (Leitlinie) für die IT-Sicherheit in kompakter und relativ statischer Form definiert werden. Die Leitlinie bildet die Grundlage und Rahmenbedingungen für zukünftige IT-Sicherheitsrichtlinien, die als Ergänzung bzw. Präzisierung dieser Leitlinie formuliert werden. Die Leitlinie und die darauf aufbauenden Richtlinien bilden zusammen das Regelwerk (Konzept) für IT-Sicherheit an Heidelberger Akademie der Wissenschaften.

§ 1 Geltungsbereich

Diese Leitlinie ist für alle Organisationseinheiten der Heidelberger Akademie der Wissenschaften verbindlich. Darüber hinaus gilt sie für alle externen Nutzer und Nutzerinnen der IT-Infrastruktur und der IT-Dienste der Akademie. Ebenso gilt sie für Auftragsverarbeiter, Dienstleister und alle, die Prozesse oder Dienste der Akademie betreiben oder nutzen. Dabei ist es unabhängig davon, ob es sich um dienstliche oder private Geräte ("BYOD" - Bring Your Own Device) handelt.

§ 2 Allgemeine Grundsätze und Ziele der Informationssicherheit an der HAdW

- Ein angemessenes Sicherheitsniveau – der aktuellen Technik entsprechend – soll an der Heidelberger Akademie der Wissenschaften angestrebt und umgesetzt werden. Dabei werden insbesondere die Grundschutzstandards des BSI (Bundesamt für Sicherheit in der Informationstechnik) sowie die internationalen Normen DIN ISO/IEC 27001 ff. als Grundlage verwendet. Insbesondere für Bereiche, in denen ein höherer Schutzbedarf festgestellt wird (z.B. wegen der Verarbeitung von sensiblen Daten), müssen ggf. ergänzende Sicherheitsmaßnahmen eingeführt und dokumentiert werden.

- Die Informationssicherheit ist kein Selbstzweck und muss neben den Sicherheitsstandards auch Informationsoffenheit, Kosten und Nutzerakzeptanz berücksichtigen.

- Die Akademie und alle ihre Organisationseinheiten schützen ihre verarbeiteten Informationen durch die Sicherstellung der „Grundwerte der Informationssicherheit“. Diese sind:

- Verfügbarkeit: Die Gewährleistung, dass Daten, Informationen, IT-Systeme und Anwendungen für Berechtigte im vorgesehenen Umfang und in angemessener Zeit nutzbar sind.

- Vertraulichkeit: Die Gewährleistung, dass Daten und Informationen ausschließlich Befugten zugänglich sind.

- Integrität: Die Gewährleistung, dass Unverfälschtheit und Vollständigkeit von Daten, Informationen, IT-Systemen und Anwendungen gegeben sind.

- Informationssicherheit wird als strategische Aufgabe begriffen. Maßnahmen zu ihrer Gewährleistung werden durch den Vorstand der Akademie unterstützt.

- Die Informationssicherheitsleitlinie wird regelmäßig, mindestens jedoch einmal pro Jahr auf ihre Aktualität, Wirksamkeit und Angemessenheit hin überprüft und bei Bedarf weiterentwickelt.

- Informationssicherheit kann nur erreicht werden, wenn organisationsweit gültige Sicherheitsstandards definiert werden und diese ggf. gestuft auf Ebene von Gremien, Forschungsstellen und Verwaltung erfolgreich umgesetzt werden.

- Ein angemessenes Sicherheitsniveau kann nur dann erreicht werden, wenn das IT-Fachpersonal die nötige Kompetenz besitzt. Detaillierte Risikoanalysen zur Erkennung und Abwehr von Sicherheitslücken erfordern qualifiziertes Personal mit hohem Expertenwissen und detaillierten IT-Kenntnissen. Entsprechende Schulungen und Zertifizierungen sollen hierfür regelmäßig wahrgenommen werden. Weiterhin werden IT-nutzende Beschäftigte regelmäßig informiert und sensibilisiert, sodass in der Breite ein Grundverständnis für die Belange der Informationssicherheit gewährleistet werden kann; hinzu kommen aufgabenspezifische Schulungen.

- Informationssicherheit umfasst nicht nur die Verhinderung von inneren und äußeren Angriffen auf die Akademie, sondern auch die Verhinderung von Angriffen, die von der Akademie auf externe Institutionen ausgehen.

- In Kooperationen mit Dritten wird die Umsetzung des Informationssicherheitsmanagements in erforderlichem Maß durch Vereinbarungen geregelt.

§ 3 Verantwortlichkeiten

- Die Gesamtverantwortung für die Informationssicherheit trägt der Vorstand. Er stellt die notwendigen finanziellen und personellen Ressourcen zur Etablierung und kontinuierlichen Verbesserung des Informationssicherheits-Managements zu Verfügung.

- Der Vorstand beschließt die Informationssicherheitsleitlinie, die die Hauptziele und die Verantwortungsstrukturen der Akademie festlegt.

- Die Gestaltung und Koordinierung der Informationssicherheitsprozesse an der Akademie Heidelberg liegen in der Verantwortung des/der Informationssicherheitsbeauftragten (ISB). In dieser Funktion berichtet der/die ISB regelmäßig an den Vorstand. Er/sie steuert zusammen mit dem/der stellv. ISB die Steuerung des Informationssicherheitsmanagements. Allgemein werden die entsprechenden Sicherheitsmaßnahmen im Rahmen von festgelegten Sicherheitsrichtlinien (s. § 4) definiert.

- Die Umsetzung der Vorgaben aus dem Informationssicherheitsmanagement obliegt den Informationssicherheitsansprechpartnern (ISAs). Sie sind die für den operativen Betrieb der Informations- und Kommunikationstechnik zuständigen Personen. Sie haben administrativen Zugriff auf und kümmern sich um den sicheren Betrieb der Systeme.

- Die Leitung der jeweiligen Organisationseinheit (Leitung Forschungsstellen, Leitung Referate, Vorsitzende eines Gremiums) trägt die Verantwortung für die Organisation der Informationssicherheit im jeweiligen Bereich.

- Alle Personen innerhalb der Organisationseinheiten sind für die Einhaltung eines angemessenen Sicherheitsniveaus im Bereich der eigenen IT-Nutzung, auch unter Berücksichtigung der geltenden Informationssicherheitsrichtlinien, verantwortlich und unterstützen die Erfüllung der in § 2 genannten Grundsätze und Ziele.

§ 4 Bereitstellung von Richtlinien

Diese Leitlinie zur Informationssicherheit wird durch weitere Richtlinien ergänzt und präzisiert. Der Vorstand beschließt diese Richtlinien. Die Bereitstellung von Informationssicherheitsrichtlinien setzt voraus, dass eine regelmäßige und grundlegende Überprüfung des Sicherheitsstatus und des Schutzbedarfs bezüglich der IT der Akademie erfolgt. Dazu sollen regelmäßig eine Bestandsaufnahme und Strukturanalyse der IT-Prozesse, IT-Geräte, Software, Anwendungen und Daten erfolgen. Daraus resultiert eine Zuordnung der IT-gestützten Prozesse und Informationen in eine der folgenden Schutzbedarfskategorien.

- Schutzbedarf Niedrig bis Mittel

Der Schaden wirkt sich in geringem bis mittlerem Maße auf die Handlungsfähigkeit der Akademie aus und ist auf einzelne Personengruppen beschränkt. - Schutzbedarf Hoch

Der Schaden wirkt sich in beträchtlichem Maße aus und kann mehrere Organisationseinheiten der Akademie umfassen. - Schutzbedarf Sehr hoch

Der Schaden wirkt sich in höchstem Maße aus und kritische Prozesse werden so beeinträchtigt, dass die Akademie teilweise oder als ganze nicht mehr handlungsfähig ist.

Im Falle von IT-Bestandteilen und -Bereichen, die der obenstehenden Einteilung zufolge in die Bereiche "Schutzbedarf Hoch" oder "Schutzbedarf Sehr hoch" fallen, muss zudem eine Risikoanalyse vorgenommen werden. Die aus dieser Analyse resultierenden Ergebnisse werden in Zusammenarbeit mit den jeweiligen IT-Nutzer und Nutzerinnen und den jeweiligen Leitungsebenen der betroffenen Einrichtungen und Organisationseinheiten abgestimmt.

Auf Basis der gewonnenen Erkenntnisse sollen Sicherheitsrichtlinien abgeleitet und definiert werden. Diese sollen die Konkretisierung der Maßnahmen beinhalten, die zur Erfüllung der in den Leitlinien definierten Ziele beitragen. Bei der Definition der Sicherheitsrichtlinien wird zwischen proaktiven (vorsorglichen) und reaktiven (nach Eintreten eines Vorfalls) Richtlinien unterschieden.

§ 5 Sicherheitsvorfälle

- Informationssicherheitsvorfälle werden durch den/die ISA dokumentiert und regelmäßig an den/die stellv. ISB kommuniziert.

- Der/die stellv. ISB leitet in Zusammenarbeit mit dem Referat Wissenschaft und Digitale Infrastruktur geeignete Maßnahmen zur Abwehr der Gefährdungen ein, koordiniert diese, prüft sie auf ihre Wirksamkeit, informiert den/die ISB und erforderlichenfalls die zuständigen Stellen und dokumentiert den Vorfall. Der/die ISB informiert den Vorstand unverzüglich über größere Sicherheitsvorfälle.

- Das Vorgehen bei IT-Notfällen wird in Notfallmanagement-Plänen, die das Zusammenwirken mit den zuständigen Behörden (u.a. URZ Heidelberg, MWK, CSBW, BSI, Polizei) abbilden, konkretisiert.

§ 6 Inkrafttreten

Die Leitlinie wird vom Vorstand der Heidelberger Akademie der Wissenschaften verabschiedet. Sie tritt nach Bekanntmachung im Intranet der Akademie in Kraft.

Ein Sicherheitsvorfall ist dann eingetreten, wenn mindestens eines dieser Kriterien erfüllt ist:

- Die Vertraulichkeit von Daten ist verletzt, weil z.B. unberechtigte Personen Zugriff darauf haben oder hatten.

- Die Integrität von Daten ist verletzt, weil z.B. Daten unberechtigt und unbemerkt verändert wurden.

- Die Verfügbarkeit von Daten ist gestört, weil z.B. ein System ausgefallen ist.

Ein Sicherheitsrelevantes Ereignis ist dagegen, wenn einer dieser Werte nur gefährdet erscheint.

Anzeichen für einen Sicherheitsvorfall:

- Korrekte Zugangsdaten funktionieren nicht mehr.

- Warnhinweise von Viren- oder Abwehrprogrammen.

- Programme starten und beenden selbständig.

- Dateien können nicht mehr verändert oder gespeichert werden.

- E-Mails werden selbständig von Ihrem Account versendet.

- Die Darstellung von Programm-Icons ist verändert.

- Die Startseite im Webbrowser verändert sich oder Webseitenanfragen werden umgeleitet.

- Das Webcam-Licht leuchtet bei ausgeschalteter Kamera.

- Der Rechner fährt von selbst herunter.

- Fremde Geräte sind ohne Ihre Kenntnis an Ihrem Arbeitsplatz (z.B. USB-Sticks)

Diese Symptome können aber auch andere Ursachen als Sicherheitsvorfälle haben.

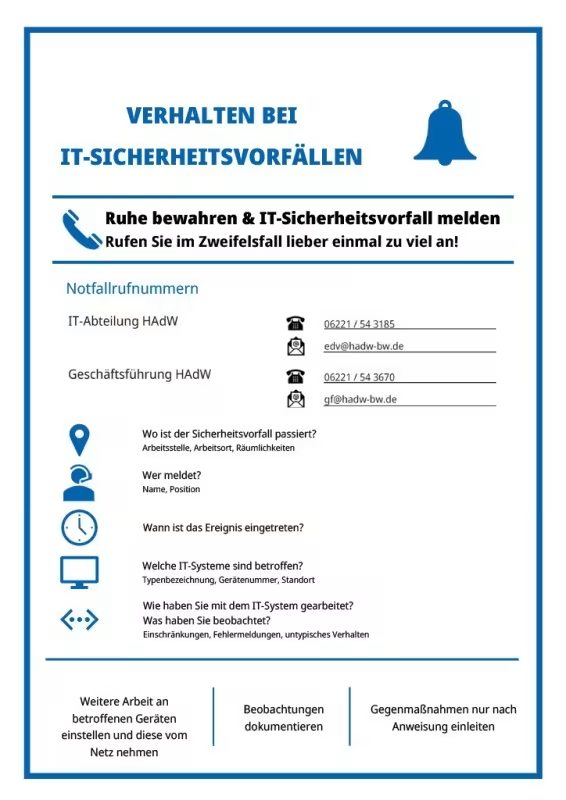

Verhalten bei Sicherheitsvorfällen:

- Bewahren Sie Ruhe.

- Stellen Sie die Arbeit am potentiell infizierten Gerät unverzüglich ein, fahren Sie es herunter und trennen Sie es vom Netz.

- Leiten Sie nur nach Anleitung Gegenmaßnahmen ein.

- Gehen Sie auf keinen Fall auf Forderungen von Kriminellen ein.

- Kontaktieren Sie umgehend die IT-Abteilung, Informationssicherheitsbeauftragte, Geschäftsführung oder Forschungsstellenleitung (Wer meldet? Welches Gerät/System ist betroffen? Wie haben Sie an dem Gerät zuvor gearbeitet? Was haben Sie beobachtet? Wann ist das passiert? Wo befindet sich das betroffene Gerät?)

- Drucken Sie die Notfallkarte „Verhalten bei IT-Notfällen“ (s.u.) aus und hängen Sie diese gut sichtbar in Ihrem Geschäftsbereich aus.

Ihre IT-Notfallrufnummer ist 06221 54 3354

Besteht der Verdacht auf einen Sicherheitsvorfall im Arbeitsumfeld, muss dieser schnellstmöglich gemeldet werden, um im Ernstfall Schlimmeres verhindern zu können – jede Minute zählt.

Informieren Sie unverzüglich die beauftragte Person für Informationssicherheit, die IT-Abteilung, Ihre Forschungsstellenleitung oder die Geschäftsführung.

Konsultieren Sie ggf. den IT-Notfallplan, um die richtigen Ansprechpartner zu identifizieren.

Weitere Informationen:

Cybersicherheitsagentur Baden-Württemberg: Fact Sheet „Informationssicherheitsvorfall erkennen“, Weblink (pdf).

Allianz für Cybersicherheit/Bundesamt für Sicherheit in der Informationstechnik: Notfallkarte „Verhalten bei IT-Notfällen“, Weblink (pdf).

Cyberangriffe nehmen in Häufigkeit und Raffinesse stetig zu – ob durch Schadsoftware, gezielte Täuschung (Social Engineering) oder Identitätsdiebstahl. Dabei zielen Angreifende häufig nicht nur auf technische Schwachstellen, sondern auch auf den „Faktor Mensch“. Um sich effektiv zu schützen, ist neben technischer Vorsorge auch Aufmerksamkeit und umsichtiges Verhalten im Alltag gefragt.

Schadsoftware

Als Schadsoftware wird Software oder Code bezeichnet, die auf das Endgerät des Opfers (PC, Tablet, Smartphone, etc.) gelangt und dieses für kriminelle Zwecke missbraucht. Oft bemerkt das Opfer die Infektion mit Schadsoftware nicht oder zu spät. In diese Kategorie fallen etwa Trojaner (als normale Software getarnte Schadprogramme), Viren (Schadcode, der sich in immer mehr Programme und Dateien einnistet) und Würmer (eigenständige Schadsoftware). Schadsoftware kann sich unter anderem über infizierte Datenträger (USB-Sticks, externe Festplatten, CDs, etc.), E-MailAnhänge, Downloads aus unseriösen Quellen, infizierte Websiten (z.B. Werbebanner) o.Ä. verbreiten. Egal, in welcher Verbreitungsart ein Schadprogramm auf den Rechner kommt: Sobald es sich eingenistet hat, arbeitet es in der Regel autonom weiter, lädt zum Beispiel weitere Schadprogramme auf das Gerät oder verbindet sich mit einem Server, von dem es zentral für ein Botnetz missbraucht wird. Weit verbreitet ist auch Schadsoftware, die eine sogenannte Backdoor-Funktion im Gepäck hat: Solche Programme öffnen für Cyber-Kriminelle eine Hintertür, die einen heimlichen Fernzugriff auf das betroffene System ermöglicht. So können z.B. auch große Datenmengen verschlüsselt werden und für deren Entschlüsselung ein Geldbetrag erpresst werden (Ransomware).

Mehr Informationen:

Bundesamts für Sicherheit in der Informationstechnik: Informationsbroschüre „Schadprogramme – so schützen Sie sich“, Weblink (pdf).

Maßnahmen zu Schadsoftware:

- Seien Sie vorsichtig beim Öffnen von E-Mails – insbesondere, wenn Sie Links und Anhänge anklicken und wenn es sich um die unerwartete Nachricht und/oder die eines unbekannten Absenders handelt. Aber auch bei vermeintlich bekannten Absendern ist Vorsicht geboten. Deaktivieren Sie am besten die Anzeige im HTML-Format und das Laden externer Inhalte.

- Deaktivieren Sie das automatische Ausführen von Makros und Skripts.

- Nutzen Sie nur vertrauenswürdige Quellen, um Dateien herunterzuladen.

- Schließen Sie keine Datenträger unbekannter Herkunft an Ihren PC an (z.B. USB-Sticks von Gästen, die etwas ausdrucken oder präsentieren möchten)

- Legen Sie regelmäßig Backups wichtiger Daten an, um sich vor deren Verschlüsselung zu schützen und verlorene Daten selbst wiederherstellen zu können.

- Verwenden Sie Benutzerkonten mit reduzierten Rechten, damit Schadprogramme keine Administratorrechte und damit Zugang zum gesamten System haben.

- Führen Sie in Absprache mit der EDV regelmäßig und zeitnah zur Verfügung stehende Updates durch – von Ihrem Betriebssystem und Programmen auf allen Geräten, um Sicherheitslücken zu schließen.

- Installieren Sie in Absprache mit der EDV ein Virenschutzprogramm und eine Firewall, um Schadprogramme möglichst beim ungewollten Download zu erkennen. Unter Windows nutzen Sie am besten die vorinstallierte Windows-Firewall und Windows Defender.

Social Engineering

Als Social Engineering wird der Versuch bezeichnet, nicht durch die Überwindung technischer Hindernisse (Firewall o.Ä.), an Informationen zu gelangen, sondern durch Manipulation des Opfers („Schwachstelle Mensch“). Bekannt geworden ist z.B. der „Enkel-Trick“, bei dem v.a. ältere Personen dazu genötigt werden, von sich aus Geld für eine nur behauptete Notlage auf die Konten der Betrüger zu überweisen, die sich als die Enkel oder andere Verwandte/Bekannte der Opfer ausgeben. Eine beliebte Form des Social Engineering ist auch das Phishing, bei dem gefälschte E-Mails von Unternehmen und Institutionen versendet werden (z.B. PayPal, Amazon, Finanzamt, etc.), über die die Opfer verleitet werden sollen, Links anzuklicken, unter denen sie zur Eingabe persönlicher Daten (Accountname und -passwort o.Ä.) aufgefordert werden. Angreifende nutzen also Techniken der sozialen Manipulation, um bei der Zielperson bestimmte Emotionen auszulösen oder sie zu unüberlegten Handlungen, z.B. zur Herausgabe sensibler Daten, zu bewegen. Sie drohen mit Konsequenzen, wenn die Daten nicht preisgegeben werden. Dabei geben Sie sich als Vorgesetzte/Verwandte/Bekannte/Techniker/Kollegen/Institutionen etc. aus. Oft haben Sie durch vorherige Recherche oder Observation schon Informationsfetzen erhalten, die diese Identität glaubhaft(er) machen.

Mehr Informationen:

Cybersicherheitsagentur Baden-Württemberg: Fact Sheet „Phishing E-Mails“, Weblink (pdf).

Cybersicherheitsagentur Baden-Württemberg: Fact Sheet „Social Engineering“, Weblink (pdf).

IBM: „Social Engineering – How Bad Guys Hack Users“, Weblink (YouTube-Video).

Maßnahmen zu Social Engineering:

- Geben Sie keine nicht-öffentlichen Informationen heraus, wenn ihr Gegenüber nicht eindeutig identifizierbar ist.

- Auch unscheinbare Daten wie Telefonnummern, Adressen, Geburtstage, etc. können Angreifern bei der Planung helfen, z.B. um Sicherheitsfragen zu knacken.

- Die Beschäftigten der Akademie, der Universitäten, der Universitätsrechenzentren oder seriöser Geschäftspartner werden Sie nie um die Herausgabe sensibler Informationen wie Passwörter, Kontodaten, etc. bitten.

- Misstrauen Sie Personen, die Sie durch Druck zu einer Handlung bewegen wollen.

- Vergewissern Sie sich ggf. z.B. über einen Rückruf über offizielle Verzeichnisse über die Identität der anderen Person.

- Beenden Sie im Zweifelsfall Gespräche oder Mailverkehr und halten Rücksprache mit der Leitung Ihres Geschäftsbereichs

Identitätsdiebstahl

Unter Identitätsdiebstahl versteht man, wenn Kriminelle sich v.a. im Internet als eine andere Person ausgeben. Die Folgen können schwerwiegend sein – von finanziellen Schäden über Rufschädigung bis zu strafrechtlichen Konsequenzen. Cyberkriminelle verschaffen sich mitunter unbefugt Zugriff zu einem fremden Account: Etwa mithilfe von Phishing-Mails

oder Datenlecks greifen sie Login-Daten ab. Anschließend können sie sich einloggen und den Account übernehmen. Um sich im Internet als eine andere Person auszugeben, müssen Cyberkriminelle jedoch nicht zwingend ein fremdes Konto übernehmen. Eine andere Strategie ist, einen neuen Account in fremdem Namen zu erstellen. Zuvor sammeln sie Bilder und private Daten wie Geburtsdatum und Beruf. Damit befüllen sie zum Beispiel ein Social Media-Profil, das täuschend echt aussehen kann und nutzen dieses, um z.B. Teammitglieder oder Geschäftspartner des Opfers hinters Licht zu führen.

Weitere Informationen:

Cybersicherheitsagentur Baden-Württemberg: Fact Sheet „Zwei-Faktor-Authentifizierung“, Weblink (pdf).

Maßnahmen zu Identitätsdiebstahl:

- Nutzen Sie starke Passwörter und verwenden Sie z.B. einen Passwort-Manager (s.u.).

- Verwenden Sie für jeden Dienst ein eigenes Passwort. Sollte zum Beispiel Ihr privates Social Media-Konto gehackt werden, ist so etwa Ihr dienstliches E-Mail-Konto nicht mitbetroffen.

- Nutzen Sie, wo möglich, Zwei-Faktor-Authentifizierung.

- Geben Sie online nur so viel wie unbedingt notwendig über sich preis.

- Nutzen Sie privat unterschiedliche Nutzernamen auf unterschiedlichen Plattformen. So erschweren Sie es Cyberkriminellen, ein Gesamtprofil über Sie zu erstellen.

- Verwenden Sie für Geräte wie Laptop, Smartphones oder Tablets eine Displaysperre. Lassen Sie sich zudem nicht bei der Eingabe von Passwörtern beobachten.

- Seien Sie vorsichtig im Umgang mit öffentlichen WLAN-Netzwerken (verwenden Sie z.B. unterwegs wo möglich eduroam) und meiden Sie diese am besten ganz. So vermeiden Sie die unverschlüsselte Übertragung von Daten.

- Nutzen Sie Ihre Dienstadresse nicht für private Kommunikation und umgekehrt.

Phishing-Mails sind betrügerische E-Mails, mit denen Kriminelle versuchen, sensible Daten wie etwa Passwörter Zugangsdaten zu Online-Konten abzugreifen. Die Nachrichten wirken auf den ersten Blick oft seriös, da sie scheinbar von vertrauenswürdigen Absendern stammen – etwa internen Stellen wie der IT-Abteilung. Ziel ist es, die Empfänger zur Preisgabe persönlicher Informationen oder zum Klick auf schädliche Links oder Anhänge zu bewegen.

Merkmale:

- Ungewohnte Absenderadresse: Die E-Mail-Adresse wirkt auf den ersten Blick vertraut, enthält aber kleine Abweichungen oder ungewöhnliche Endungen.

- Druck zur schnellen Handlung: Häufig wird mit Konsequenzen gedroht („Ihr Konto wird gesperrt“) oder eine dringende Handlung gefordert („Bestätigen Sie Ihre Daten jetzt“).

- Fehlerhafte Sprache: Viele Phishing-Mails enthalten Rechtschreib- oder Grammatikfehler oder wirken sprachlich unnatürlich.

- Ungewöhnliche Links: Der Link-Text sieht korrekt aus, führt beim Überfahren mit der Maus (ohne zu klicken) aber zu einer unbekannten oder kryptischen Adresse.

- Anhänge mit unbekanntem Inhalt: Besonders bei unerwarteten E-Mails sollte man misstrauisch sein, wenn Dateien angehängt sind, vor allem bei ZIP-, EXE- oder Office-Dateien mit Makros.

- Unpersönliche Anrede: Statt eines Namens steht häufig nur „Sehr geehrter Kunde“ oder „Hallo Benutzer“.

Maßnahmen:

- Absenderadresse prüfen: Immer genau hinschauen – oft sind es kleine Abweichungen in der Domain, die auf einen Betrug hinweisen (z. B. „micr0soft.com“ statt „microsoft.com“).

- Links überprüfen: Vor dem Klicken den Mauszeiger über den Link halten (ohne zu klicken) – die tatsächliche Zieladresse wird eingeblendet und sollte kritisch geprüft werden.

- Anhänge nur bei Vertrauenswürdigkeit öffnen: Besonders bei unerwarteten E-Mails keine Anhänge öffnen – sie könnten Schadsoftware enthalten.

- Keine persönlichen Daten per E-Mail übermitteln: die Akademie fordert niemals per E-Mail zur Eingabe sensibler Informationen auf.

- Zwei-Faktor-Authentifizierung nutzen (2FA): Wenn möglich, sollten Online-Konten mit einem zusätzlichen Sicherheitsfaktor abgesichert werden.

- Sicherheitsupdates regelmäßig durchführen: Ein aktuelles Betriebssystem sowie aktuelle Sicherheitssoftware schützen vor bekannten Angriffsmethoden.

- Phishing melden: Verdächtige E-Mails an die IT-Abteilung weiterleiten.

Die Akademie fordert niemals Zahlungen, Finanztransaktionen oder Barauslagen per E-Mail an; bei Fragen oder unklaren E-Maileingängen zu Rechnungen, Reisekosten o.ä. wenden Sie sich bitte an die Verwaltung der Akademie (verwaltung@hadw-bw.de).

Passwörter sind die Schlüssel zu unseren Daten und damit zu unserem digitalen Leben. Schützen Sie Ihre beruflichen und privaten Daten zuverlässig vor ungewollten Zugriffen, indem Sie für jeden Ihrer Zugänge ein einzigartiges und starkes Passwort verwenden. Wenn Sie gleiche Passwörter für unterschiedliche Accounts (v.a. im dienstlichen und privaten Bereich) verwenden, kann eine Sicherheitslücke in einem der Accounts alle Accounts mit dem gleichen Passwort kompromittieren (z.B. bei ebenfalls gleichem Benutzernamen/hinterlegter Mail-Adresse oder auch durch Aufnahme in Passwörterlisten).

Unsichere Passwörter können (z.B. nach Datenlecks) von Angreifern schnell geknackt werden.

Selten geworden sind Angriffe, bei denen alle möglichen Passwörter ausprobiert werden (brute force-Methode), weil in der Regel Login-Server effektive Schutzmaßnahmen gegen solche Verfahren bereitstellen und der Rechenaufwand (für starke Passwörter) zu groß wäre.

Realistischer sind sog. Wörterbuchangriffe, bei denen auf Basis bereits bekannter (also zu einem früheren Zeitpunkt entschlüsselter) Passwörter gezielt diese und Variationen ausprobiert werden.

Deswegen ist zum Beispiel „Tr0ub4dor&3“ zwar sicherer als „troubador“, aber nur eingeschränkt, wenn „troubador“ als Passwort bereits geleakt oder geknackt wurde (gängige Anordnung von Sonderzeichen und Ziffern, gängige Substitutionen).

Maßnahmen zu Passwörtern:

- Je länger (Anzahl Zeichen) und/oder komplexer (Groß-/Kleinschreibung, Ziffern, Sonderzeichen) ein Passwort ist, desto schwieriger ist es zu knacken.

Faustregel: Ein hochkomplexes (4 Zeichenarten) Passwort sollte mindestens 8 Zeichen lang sein, ein niedrigkomplexes (2 Zeichenarten) mindestens 25 Zeichen lang.

- Notieren Sie keine Passwörter, geben Sie diese nicht weiter und geben Sie sie stets unbeobachtet ein.

- Ersetzen Sie schwache, doppelte, geleakte und voreingestellte Passwörter durch neue, starke Passwörter.

- Verwenden Sie einen Passwort-Manager, um sich nicht unnötig viele komplexe Passwörter und deren Zuordnung merken zu müssen. Schützen Sie diesen Manager unbedingt mit einem einzigartigen, starken Passwort.

- Verwenden Sie, wo möglich, Zwei-Faktor-Autorisierung (die Einführung am URZ HD läuft).

Weitere Informationen:

- BSI-Basisschutz: Sichere Passwörter, Weblink (pdf).

- Cybersicherheitsagentur Baden-Württemberg: Fact Sheet „Sichere Passwörter“, Weblink (pdf).

- Bundesamt für Sicherheit in der Informationstechnik: „Sichere Passwörter erstellen“, Weblink.

- Computerphile: „Password Cracking“, Weblink (YouTube-Video).

- Computerphile: „How to Choose a Password“, Weblink (YouTube-Video).

- Computerphile: „How Password Managers Work“, Weblink (YouTube-Video).

Bewahren Sie Ruhe und melden Sie den IT-Sicherheitsvorfall!

Rufen Sie im Zweifelsfall lieber einmal zu viel an!

IT-Abteilung HAdW

Telefon: 06221/543185

E-Mail: edv@hadw-bw.de

Geschäftsführung HAdW

Telefon: 06221/543670

E-Mail: gf@hadw-bw.de